在網(wǎng)絡(luò)安全領(lǐng)域,被動信息收集作為一種隱蔽的偵察手段,正逐漸成為黑客和滲透測試人員的關(guān)鍵技能。它允許攻擊者在不直接與目標(biāo)系統(tǒng)交互的情況下,通過第三方服務(wù)獲取有價值的情報,從而大幅降低被發(fā)現(xiàn)的風(fēng)險。本文將詳細解析被動信息收集的原理、常用工具和方法,并探討其在信息系統(tǒng)集成服務(wù)中的應(yīng)用與防護。

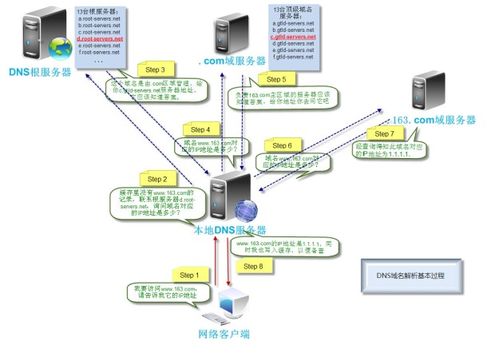

被動信息收集的核心在于利用公開或半公開的第三方資源,如搜索引擎、DNS記錄、社交媒體平臺、云服務(wù)API以及專業(yè)情報工具。這些服務(wù)通常由獨立實體提供,攻擊者可以匿名或偽裝身份訪問,避免留下直接痕跡。例如,通過Shodan或Censys等搜索引擎,黑客能夠掃描目標(biāo)暴露的端口、服務(wù)版本和漏洞信息;而利用Google Hacking技術(shù),結(jié)合特定搜索語法,可挖掘目標(biāo)網(wǎng)站的敏感文件或配置錯誤。WHOIS查詢能揭示域名注冊詳情,社交媒體分析可獲取員工信息和內(nèi)部動態(tài),這些數(shù)據(jù)共同構(gòu)建目標(biāo)的數(shù)字畫像,為后續(xù)滲透測試奠定基礎(chǔ)。

在黑客攻防實踐中,被動信息收集是攻擊鏈的第一步,旨在最小化攻擊面。攻擊者通過這種方式識別易受攻擊的組件,如未加密的數(shù)據(jù)庫或過時的軟件,而無需觸發(fā)目標(biāo)的入侵檢測系統(tǒng)(IDS)。例如,在一次模擬滲透測試中,安全專家使用Maltego工具聚合來自多個源的數(shù)據(jù),映射出目標(biāo)公司的網(wǎng)絡(luò)拓撲和員工關(guān)系,從而設(shè)計出精準(zhǔn)的社會工程學(xué)攻擊。這種方法不僅高效,還因為依賴合法服務(wù)而難以追蹤。

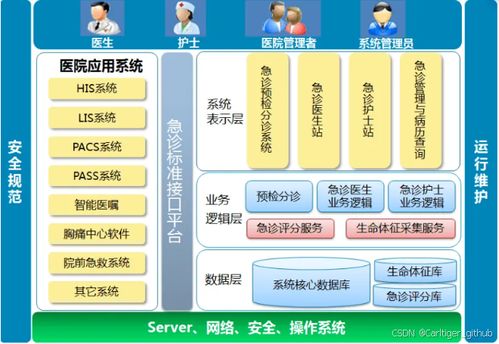

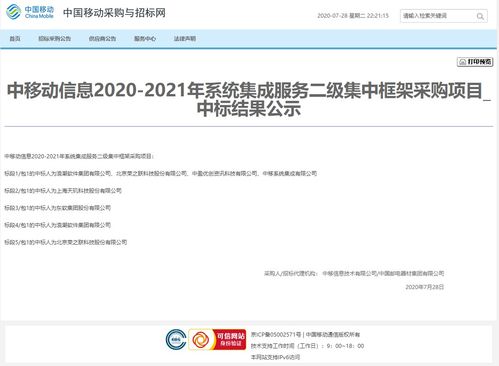

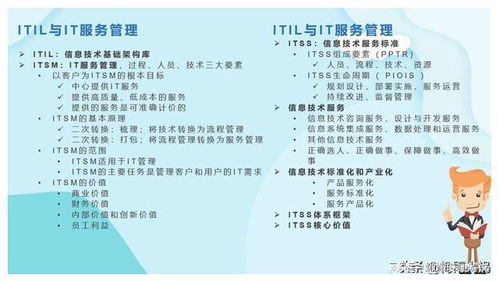

被動信息收集也帶來了雙重影響。對于信息系統(tǒng)集成服務(wù)而言,它既是威脅也是機遇。攻擊者可能利用集成系統(tǒng)中的第三方API或云服務(wù)漏洞進行偵察,導(dǎo)致數(shù)據(jù)泄露;但另一方面,企業(yè)也可以借鑒這些技術(shù)進行自我評估,通過監(jiān)控外部數(shù)據(jù)源來發(fā)現(xiàn)自身暴露的資產(chǎn),從而加強防護。例如,集成服務(wù)提供商應(yīng)定期審計公開信息,使用工具如theHarvester自動化收集自身數(shù)據(jù),及時修補漏洞。

被動信息收集是網(wǎng)絡(luò)安全中不可忽視的一環(huán)。它強調(diào)了在數(shù)字化時代,保護信息系統(tǒng)不僅需要主動防御,還需關(guān)注間接威脅。通過理解并應(yīng)用這些方法,安全團隊能更好地模擬真實攻擊,提升整體防護能力,而企業(yè)在集成服務(wù)中融入這些策略,將有效降低風(fēng)險,確保業(yè)務(wù)連續(xù)性。